Secu

Une étude évalue les risques inhérents aux appareils IoT selon les secteurs d’activité

Par Laurent Delattre, publié le 29 juin 2020

Systèmes de contrôles d’accès physique, systèmes de ventilation et de contrôle des températures, caméras de surveillance, systèmes radiologiques… chaque secteur d’activité utilise des équipements IoT différents et s’expose à des risques différents. Une nouvelle étude fait le point sur les risques.

Forescout vient de publier la première édition de son « Enterprise of Things Security Report » s’appuyant sur l’analyse de plus de 8 millions d’appareils IoT déployés dans les domaines de la finance, de la santé, de la vente, de la fabrication et dans le secteur public. Ce rapport est avant tout une gigantesque analyse de risques en fonction des appareils et des secteurs d’activité basée sur les vulnérabilités, les événements de sécurité détectés sur les appareils déployés, les services proposés par ces appareils IoT, leur connectivité, leur vendeur et l’impact potentiel sur le business.

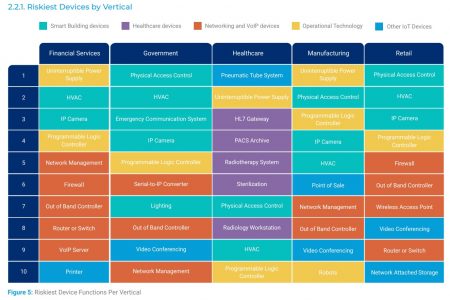

La grande originalité de cette étude est de livrer deux classements : celui des appareils présentant le plus de risques par secteurs d’activité et celui des fonctionnalités IoT présentant les plus grands risques.

Les groupes d’équipements les plus à risque sont ceux relatifs aux Smart Building (systèmes CVC, solutions de contrôle d’accès physiques, caméras IP, système de communication d’urgence et de contrôle des éclairages) d’autant qu’ils sont présents dans tous les secteurs étudiés. Leurs risques sont d’autant plus remarquables qu’ils peuvent être la cible de logiciels malveillants spécialisés permettant d’en prendre le contrôle ou servir de points d’entrée dans les réseaux IP des entreprises. Le secteur de la santé est le moins impacté par ce type d’appareils où les risques sont principalement liés à tous les équipements dits opérationnels (comme les onduleurs et générateurs) et aux équipements de santé connectés.

Les équipements de réseau et de téléphonie VoIP constituent l’autre groupe d’équipements présentant les plus forts risques pour presque tous les secteurs et plus particulièrement pour ceux des services financiers et de la vente. À noter au passage que les solutions de vidéoconférence entrent dans le Top 10 des risques dans les secteurs publics, la vente et la fabrication.

Les dix types de dispositifs les plus risqués dans chaque secteur. Ce graphique met en évidence les dispositifs que l’IT doit examiner plus attentivement.

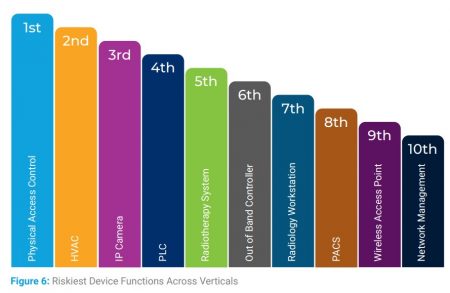

De manière générale, les types d’appareils qui présentent le plus haut niveau de risque sont les systèmes de contrôle d’accès physique, en particulier en raison de nombreux ports critiques ouverts (dont le port 23 Telnet) et de leur trop grande connectivité avec des dispositifs à risque, ainsi que de la présence de nombreuses vulnérabilités connues. Les systèmes HVAC/CVC (« heating, ventilation and air-conditioning » / « chauffage, ventilation, climatisation ») et les caméras de surveillance complètent le podium. Là aussi la présence de vulnérabilités connues et de ports critiques (SSH, FTP, Telnet) ouverts explique les risques accrus. Viennent ensuite les systèmes de contrôle industriels (PLC), les systèmes de radiothérapies (qui malgré l’absence de vulnérabilités connues restent aisément contrôlables à distance), les contrôleurs « Out-of-Band » (parce que ce sont de vrais serveurs avec des capacités de calcul et donc d’actions), les stations attachées aux appareils de radiographies, les systèmes d’archivage et de communication (PACS), les points d’accès sans fil et enfin les cartes de gestion réseau.

Le rapport note que plus de 30% des équipements IoT du secteur industriel sont animés par des versions de Windows dont Microsoft n’assure officiellement plus le support normal (principalement Windows 7) ! Ce chiffre dépasse même les 35% dans le secteur de la santé ! Certes, ces machines sont cependant encore couvertes par le support payant ESU (Extended Security Update) mais ces chiffres démontrent la lenteur des renouvellements. D’une manière générale, les systèmes Windows XP et Windows 7 ‘non ESU’ représentent moins de 1% des appareils IoT animés avec Windows.

Et si le secteur de la finance utilise moins de Windows non supportés, c’est quand même le secteur où l’on retrouve le plus de vulnérabilités Windows non patchées (comme Curveball ou l’ineffable BlueKeep) !

Enfin l’étude rappelle que les principaux protocoles réseaux sont présents dans les dispositifs des différents secteurs verticaux. Ainsi 10 % des appareils du secteur institutionnel ont le port Telnet 23 ouvert par défaut, et près de 12 % ont les ports FTP 20 ou 21 ouverts par défaut. Dans les secteurs des services financiers, de la santé comme dans le secteur institutionnel, près de 20 % des appareils ont le port SMB 445 par défaut ouvert et 12% le port RDP 3389.

De quoi inquiéter sérieusement les RSSI et inviter les DSI à davantage de vigilance, de surveillance et de contrôle sur tous ces appareils…