Data / IA

Daybreak et GPT-5.5-Cyber : L’arme de destruction massive des vulnérabilités logicielles?

Par Laurent Delattre, publié le 12 mai 2026

Le papillon et l’aube… Quelques semaines après l’onde de choc Mythos/Glasswing, OpenAI réplique avec « Daybreak ». L’éditeur de ChatGPT propose aux entreprises un programme de sécurisation continue des logiciels reposant sur Codex Security et trois variantes de GPT-5.5, dont le tout nouveau modèle plus permissif GPT-5.5-Cyber. Là où Anthropic dramatisait l’événement et le réservait à un club fermé, OpenAI joue la carte de la disponibilité commerciale et de la « cyber-résilience par construction ». L’objectif, lui, reste rigoureusement le même : reprendre la main face à des attaquants déjà dopés à l’IA. Et accessoirement, ne pas laisser Anthropic seul maître à bord d’un marché qui s’ouvre à grande vitesse.

À trois jours d’intervalle, OpenAI vient de lancer une double salve pour contre-attaquer Anthropic dans le domaine désormais très éclairé de l’IA Cyber.

Le 8 mai, OpenAI mettait discrètement à disposition de partenaires sélectionnés GPT-5.5-Cyber, une variante plus permissive de son modèle phare destinée aux opérations cyber autorisées.

Le 11 mai 2026, Sam Altman annonçait sur X le lancement de Daybreak, présenté comme un « effort pour accélérer la cyber-défense et sécuriser le logiciel en continu ».

Cette double salve dessine ainsi la stratégie cyber du pionnier de la GenAI face à un concurrent qui, le mois dernier, lui avait coupé l’herbe sous le pied avec son Project Glasswing et son modèle frontière Claude Mythos Preview.

Néanmoins, le contraste de mise en scène entre les deux annonces est assez saisissant. Là où Anthropic dramatisait en expliquant que son modèle était « trop dangereux pour être rendu public » et lançait dans la foulée une coalition de douze partenaires VIP pour « contenir » la puissance de Mythos, OpenAI affiche au contraire deux gros boutons en haut de sa page produit : « Demander un scan de vulnérabilités » et « Contacter votre interlocuteur commercial ».

Car Daybreak est moins un projet qu’une nouvelle initiative destinée à basculer la cyber-défense IA du club fermé d’Anthropic à un programme commercial ouvert aux entreprises qui en feront la demande. Une posture aussi rassurante pour les DSI qu’instructive sur l’état réel de la concurrence entre les deux laboratoires.

L’« aube » d’OpenAI face au papillon transparent d’Anthropic

Là où Anthropic avait emprunté son imagerie au Greta oto, ce papillon aux ailes transparentes pour incarner la transparence revendiquée par Glasswing, OpenAI revendique une métaphore lumineuse : « Daybreak est la première lueur du jour, écrit l’éditeur. Pour la cyber-défense, cela signifie voir le risque plus tôt, agir plus vite et rendre le logiciel résilient dès sa conception. »

Chez les américains, le marketing n’est jamais loin des innovations. Glasswing était aussi un moyen de faire le Buzz.

OpenAI opte, elle, pour un storytelling est moins angoissant et plus opérationnel. La phrase qu’a choisie Sam Altman sur X pour accompagner l’annonce résume bien la différence d’approche : « L’IA est déjà bonne et va devenir excellente en cybersécurité ; nous aimerions commencer à travailler avec autant d’entreprises que possible, dès maintenant, pour les aider à se sécuriser en continu. »

Mais derrière Glasswing et Daybreak se cache une même promesse d’utiliser un modèle frontière pour découvrir des vulnérabilités à grande échelle, valider des correctifs et inverser le rapport de force avec les attaquants.

La promesse est identique, mais les approches s’opposent. Anthropic défend une posture de précaution maximaliste : Mythos est jugé trop puissant pour être commercialisé, son accès est verrouillé par un consortium de partenaires fondateurs, et 100 millions de dollars en crédits Mythos sont fléchés vers un nombre limité d’organisations critiques.

OpenAI assume au contraire une logique de déploiement plus large, presque industrielle. Trois niveaux d’accès cohabitent désormais et un guichet de vente est ouvert pour collecter les demandes. Au DSI ou au RSSI de prouver qu’il joue dans le camp des défenseurs, et l’accès suit.

Ce que recouvre concrètement Daybreak

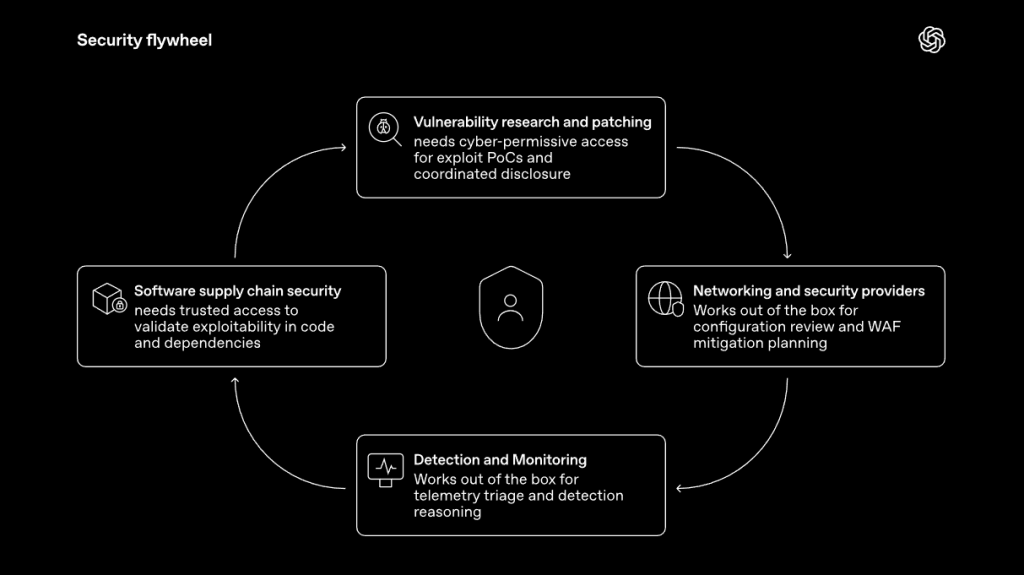

Techniquement, Daybreak est moins un produit qu’une plateforme-chapeau qui réunit trois briques jusqu’ici dispersées dans le catalogue OpenAI : les modèles GPT-5.5 et sa variante spécialisée (GPT-5.5-Cyber), Codex Security (initialement dévoilé en mars 2026 en research preview) et un réseau de partenaires de la sécurité que l’éditeur appelle son « security flywheel ». L’ensemble est piloté par Codex, l’agent de code d’OpenAI, qui joue ici le rôle d’orchestrateur agentique au cœur de la plateforme.

Concrètement, lorsque l’on soumet aujourd’hui un projet à Daybreak, le processus se déroule en quatre temps.

La première étape consiste à construire un modèle de menaces éditable à partir du dépôt de code de l’organisation. L’agent cartographie les fonctions du système, identifie les entités de confiance et déduit les chemins d’attaque réalistes les plus probables.

Deuxième étape : la fouille du code. Codex Security parcourt la base, isole les portions à fort impact et signale les vulnérabilités susceptibles d’être exploitables.

Troisième temps : la validation. Les failles candidates sont rejouées dans un environnement isolé pour éliminer le bruit (et surtout les hallucinations). Un point crucial à l’heure où des plateformes de bug bounty comme HackerOne ont récemment dû suspendre certains programmes face au déluge de signalements générés par l’IA.

Quatrième et dernière étape, Daybreak propose un correctif et valide qu’il referme bien la faille sans rien casser d’autre, avec des éléments de preuve exploitables en audit.

Sur le papier, le périmètre fonctionnel couvre l’ensemble du cycle DevSecOps : revue de code sécurisée, modélisation des menaces, validation des correctifs, analyse des risques de dépendances, détection et orientation pour la remédiation. Toute la promesse est ainsi résumée par une phrase sur le site de l’éditeur : « Daybreak combine l’intelligence des modèles OpenAI, l’extensibilité de Codex en tant que harnais agentique, et nos partenaires à travers la boucle de sécurité pour rendre le monde plus sûr. »

En filigrane, la cible avouée des DSI et des RSSI est de réduire à quelques minutes ce qui prenait jusque-là plusieurs heures voire jours d’analyse humaine, avec des preuves d’audit suffisantes pour être versées dans les dossiers de conformité.

À ce jour, Daybreak n’est pas un service en libre-service. Les organisations intéressées peuvent demander un scan de vulnérabilités via un formulaire en ligne ou prendre contact avec les équipes commerciales. Et aucun tarif public n’a été dévoilé, OpenAI privilégiant à ce stade une approche d’onboarding contrôlé. Ce qui semble assez logique au vu de la sensibilité des charges de travail concernées et de la nécessité de vérifier les identités côté défenseurs.

Trois modèles, trois niveaux d’autorisation

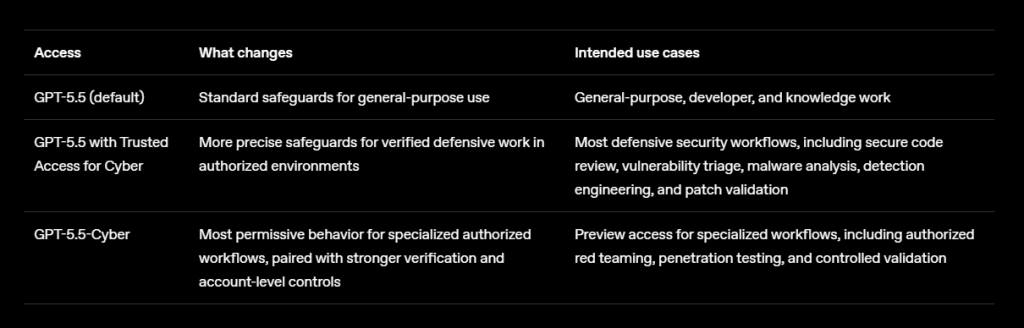

L’une des idées les plus démarquantes de Daybreak repose sur la hiérarchie des modèles mise en place par OpenAI. L’éditeur a en effet construit une véritable pyramide d’accès calibrée selon le profil et le niveau d’authentification du demandeur.

À la base se trouve GPT-5.5 standard, le modèle généraliste sorti fin avril, doté des garde-fous habituels. Il sert d’entrée pour les usages développeurs et knowledge work ordinaires, et reste compatible avec la plupart des scénarios de revue de code sécurisé sans charge cyber particulièrement sensible.

Le niveau intermédiaire, baptisé GPT-5.5 avec Trusted Access for Cyber (TAC), est présenté par OpenAI comme la voie d’entrée recommandée pour la majorité des charges de travail défensives : revue de code sécurisée, triage de vulnérabilités, analyse de malwares, ingénierie de détection et validation de correctifs. C’est aussi le niveau auquel s’intègrent les premiers partenaires de l’écosystème.

Au sommet de l’édifice règne le tout nouveau modèle frontière spécialisé GPT-5.5-Cyber. Annoncé en preview limitée le 8 mai, il est la variante la plus permissive de l’écosystème OpenAI. Elle est dès lors réservée aux workflows spécialisés autorisés : red teaming sous mandat, tests d’intrusion et validation contrôlée de vulnérabilités à haute sévérité. OpenAI prend toutefois soin de désamorcer le débat de l’escalade capacitaire en précisant que cette version « n’est pas destinée à accroître significativement les capacités cyber au-delà de GPT-5.5 ; elle est principalement entraînée pour être plus permissive sur les tâches liées à la sécurité ». Autrement dit, ce n’est pas tant le QI cyber du modèle qui change que la largeur de son acceptation face à des requêtes sensibles. Les contrôles d’accès, eux, sont durcis : vérification d’identité renforcée et contrôles au niveau du compte.

GPT-5.5-Cyber : le complément offensif lancé en catimini

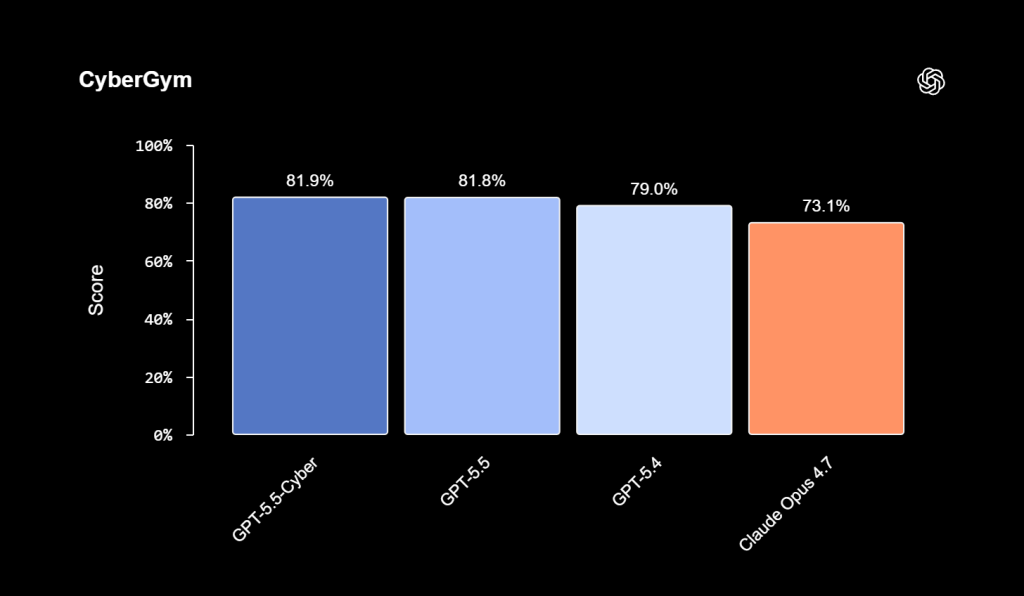

Cette progression mérite d’être lue dans la continuité de la stratégie d’OpenAI engagée depuis plusieurs mois. Nous évoquions ici même, en avril, le lancement de GPT-5.4-Cyber et du programme Trusted Access for Cyber, premier signal d’une mutation de l’offre OpenAI vers la cyber-défense. L’éditeur revendique que cette précédente itération a déjà contribué à la correction de plus de 3 000 vulnérabilités chez ses partenaires.

GPT-5.5-Cyber poursuit ce mouvement en s’adossant au modèle GPT-5.5 standard, lui-même présenté par OpenAI comme plus performant sur le travail multi-étapes, la planification agentique et l’usage d’outils.

Selon les premiers retours documentés par OpenAI, des partenaires sélectionnés ont utilisé GPT-5.5-Cyber pour automatiser et étendre leurs exercices de red teaming sur des systèmes d’infrastructure et pour valider des vulnérabilités de haute sévérité. L’éditeur a annoncé un futur technical deep dive décrivant ces déploiements dans le cadre d’un processus de divulgation responsable, sans toutefois préciser de calendrier. C’est ce modèle qui constitue le « plafond capacitaire » accessible sous conditions via Daybreak, lorsque les besoins métier le justifient.

Au passage, OpenAI prend soin d’apparaître plus prudent qu’Anthropic sur le terrain du discours : pas d’effet d’annonce sur un modèle « trop dangereux à publier », pas de coalition mondiale dramatisée. La rhétorique est résolument celle d’une plateforme professionnelle progressive, déployée par paliers, avec accès stratifié et garde-fous adaptés au profil du demandeur. Une narration plus rassurante pour les comités de direction… et plus difficile à attaquer pour ceux qui avaient ironisé sur le caractère « remarquablement bien orchestré, en termes marketing » du lancement de Mythos.

Un écosystème de partenaires qui dessine déjà deux camps

Comme Glasswing, Daybreak vient avec son lot de partenaires. OpenAI annonce d’ores et déjà l’intégration de ses capacités par Akamai, Cisco, Cloudflare, CrowdStrike, Fortinet, Oracle, Palo Alto Networks et Zscaler, dans le cadre du programme Trusted Access for Cyber. La liste s’allongera, OpenAI mentionnant également des partenariats avec l’industrie et les gouvernements pour préparer le déploiement de modèles encore plus cyber-capables. Même la Commission Européenne disposerait déjà d’un accès.

Un observateur attentif remarquera immédiatement que trois des principaux éditeurs de cybersécurité figurent simultanément dans Glasswing et dans Daybreak : Cisco, CrowdStrike et Palo Alto Networks. Preuve que les grands fournisseurs cyber ne choisissent pas un camp et préfèrent prendre une double assurance sur les deux fournisseurs de modèles frontière du moment. Une couverture qui en dit long sur l’incertitude actuelle, à la fois sur les performances comparées de Mythos et de GPT-5.5-Cyber, et sur la solidité juridique et opérationnelle de chaque initiative.

Pour la DSI, cette dualité s’ajoute à une réalité déjà soulignée par Forrester dans son rapport sur les dix secousses post-Mythos : « Anthropic est désormais le partenaire le plus important pour chaque éditeur de sécurité » affirmait ainsi l’analyste le mois dernier.

Avec Daybreak, OpenAI conteste précisément cette position et impose ainsi une matrice à deux entrées qui structurera la cyber-défense IA dans les mois à venir. Au passage, les éditeurs de sécurité historiques deviennent des intégrateurs sophistiqués chargés d’encapsuler ces modèles frontière dans des services consommables avec, en bonus, un nouveau levier de négociation côté DSI.

Ce que les DSI et les RSSI doivent en retenir

Ce qu’il faut bien saisir, c’est que Daybreak n’est pas un événement isolé. C’est, comme Glasswing en son temps, un marqueur supplémentaire d’une bascule structurelle de la cybersécurité d’entreprise. Nous l’écrivions ici même en avril dans nos analyses successives sur Project Glasswing puis sur les dix conséquences décrites par Forrester : la découverte de vulnérabilités cesse d’être une compétence rare et chère ; la valeur se déplace vers la priorisation contextuelle, la remédiation orchestrée et la preuve auditable. Daybreak vient confirmer cette trajectoire en y ajoutant un volet commercial plus accessible et un guichet ouvert.

Au passage on notera que l’IA cyber est en train de prendre le pas sur l’IA codeuse. Maintenant que Codex et Claude Code sont bien inscrits dans le paysage, les deux leaders de l’IA porte les efforts sur un nouveau domaine (qui lui est très lié) : la Cybersécurité.

Premier enseignement opérationnel : la cyber-défense IA sort du club fermé. Là où Glasswing reposait sur une logique d’accès anticipé à un modèle non commercialisé, Daybreak adopte une posture beaucoup plus inclusive. Les organisations qui n’avaient pas été conviées à la table d’Anthropic disposent désormais d’une alternative crédible, accessible sur demande, avec trois niveaux de modèles correspondant à trois profils d’usage.

Deuxième enseignement, plus politique : le choix du fournisseur de modèle frontière devient une décision d’architecture de sécurité, au même titre qu’un EDR ou qu’un SIEM. L’accès au modèle, ses garde-fous, sa disponibilité, sa gouvernance et son régime contractuel entrent dans le périmètre du RSSI. Et la question du multi-fournisseur, déjà brûlante côté cloud et IA générative, gagne mécaniquement la cybersécurité. La présence simultanée de Cisco, CrowdStrike ou Palo Alto Networks dans les deux coalitions montre que le marché parie sur la coexistence, pas sur l’exclusivité.

Troisième enseignement, le plus difficile pour les DSI et RSSI : la phase de transition est désormais le vrai facteur de risque. Entre une cybersécurité pré-Mythos qui tient encore sur ses pieds et une cyber-résilience post-Daybreak qui se construit en accéléré, les attaquants disposent d’une fenêtre confortable. La directive NIS2, le règlement DORA et les exigences SecNumCloud poussent déjà les organisations à se mettre en mouvement. Mais l’irruption en quelques semaines de Glasswing, GPT-5.5-Cyber et Daybreak transforme l’urgence théorique en urgence opérationnelle.

Quatrième enseignement, celui là plus stratégique : la valeur ne se joue plus dans la détection mais dans la remédiation. Daybreak l’admet implicitement en faisant tourner Codex non seulement sur la découverte mais sur la génération, le test et la validation de correctifs. Les DSI qui sauront tirer parti de cette automatisation pour réduire leur MTTR (mean time to remediate) prendront une avance décisive sur la concurrence et plus encore sur les cyberattaquants. Les autres se retrouveront avec une dette de vulnérabilités en croissance exponentielle, incompatible avec leur capacité humaine de remédiation. La saturation du système CVE/NVD, anticipée par Forrester, n’aidera pas.

Enfin, dernier enseignement, plus prosaïque mais incontournable : la question budgétaire. Aucun tarif n’a été communiqué pour Daybreak. Mais à mesure que ces capacités vont devenir des composantes essentielles de la cyber-résilience, il faudra les budgéter, au même titre que la cyberassurance, dont Forrester prévoit déjà la retarification brutale avec apparition de clauses d’exclusion ciblant les vulnérabilités découvertes par l’IA et non remédiées dans des délais définis. Le RSSI devra arriver en COMEX armé de cette double équation : « combien coûte Daybreak (ou son équivalent) ? » et « combien coûte de ne pas y être ? ».

Au final, plus encore que le très médiatisé mais difficilement accessible Glasswing, Daybreak installe pour de bon une nouvelle catégorie de service cyber, à la croisée de l’IA frontière, du DevSecOps et de la gestion des vulnérabilités. Une catégorie qui ne demande qu’à se structurer, à se contractualiser et, il faut s’y préparer, à se régulariser. Pour les DSI et les RSSI, le message est triple : prendre date avec au moins l’un des deux écosystèmes, repenser le pilotage de la remédiation à la vitesse machine, et inscrire dès maintenant la gouvernance de l’IA cyber-défensive dans leurs cadres GRC. La fenêtre pour le faire ne va pas s’élargir. Il y a urgence…

À LIRE AUSSI :

À LIRE AUSSI :