Secu

La crise pandémique met aussi en danger les réseaux industriels OT

Par Laurent Delattre, publié le 19 août 2020

Les systèmes de contrôle industriels sont de plus en plus vulnérables du fait d’une administration à distance rendue indispensable pendant la pandémie de COVID-19 et le confinement des collaborateurs. C’est ce que révèle une nouvelle étude Claroty.

Plus de 70 % des vulnérabilités détectées dans les systèmes de contrôle industriels (ICS) et révélées au cours du premier semestre 2020, peuvent être exploitées à distance. C’est ce que révèle la dernière version du rapport semestriel sur les risques et vulnérabilités publiés par Claroty, un spécialiste de la sécurité des technologies opérationnelles et des systèmes industriels.

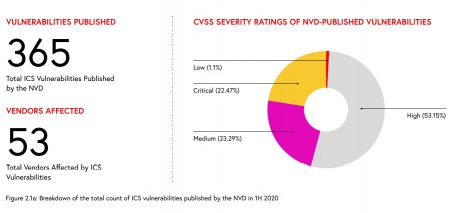

Le rapport se base sur l’évaluation par l’équipe de recherche de Claroty de 365 vulnérabilités détectées dans des systèmes de contrôle industriel et publiées sur le référentiel NVD du gouvernement américain et par l’ICS-CERT. Plus de 75% de ces vulnérabilités sont par ailleurs qualifiées de « critiques » ou de « risques élevés ».

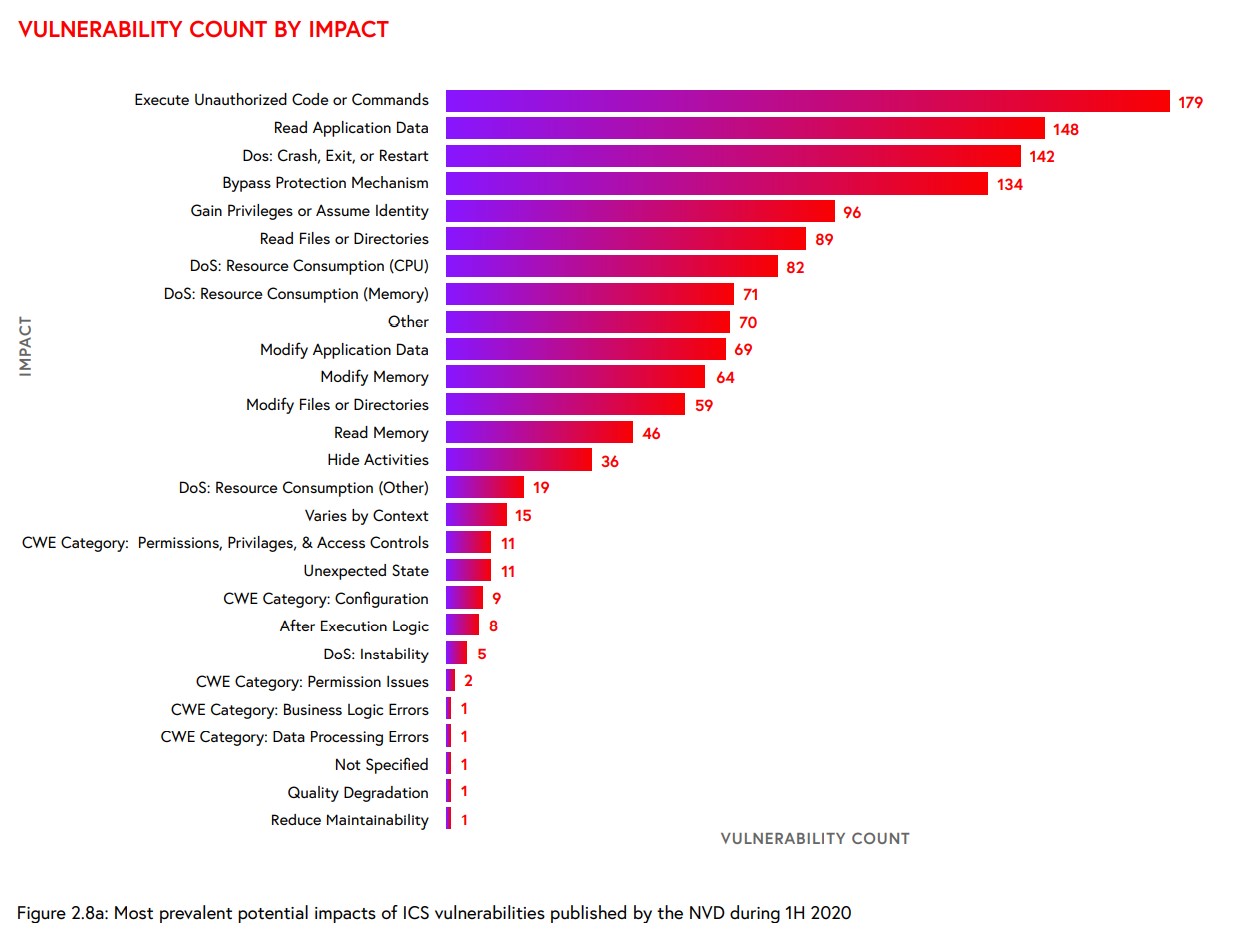

Sur ces 365 vulnérabilités, 49% permettent l’exécution directe de code à distance (failles de type RCE), 41% permettent de lire les données les applications, 39% de provoquer un déni de services. En outre 37% des failles permettent de contourner les mécanismes internes de protection.

Le rapport met en exergue les risques accrus engendrés par la pandémie de COVID-19 qui a vu encore un peu plus les systèmes industriels s’ouvrir aux réseaux IT voire carrément à Internet pour en permettre une administration à distance facilitée. L’ère des systèmes de contrôle industriels « air gap », qui sont physiquement et totalement isolés de tout réseau informatique, est révolue. Portée les besoins de récolter la data de leurs capteurs, d’alimenter des IA de prédictions des pannes et d’administrer à distance, la fusion des réseaux OT et IT est devenue inéluctable.

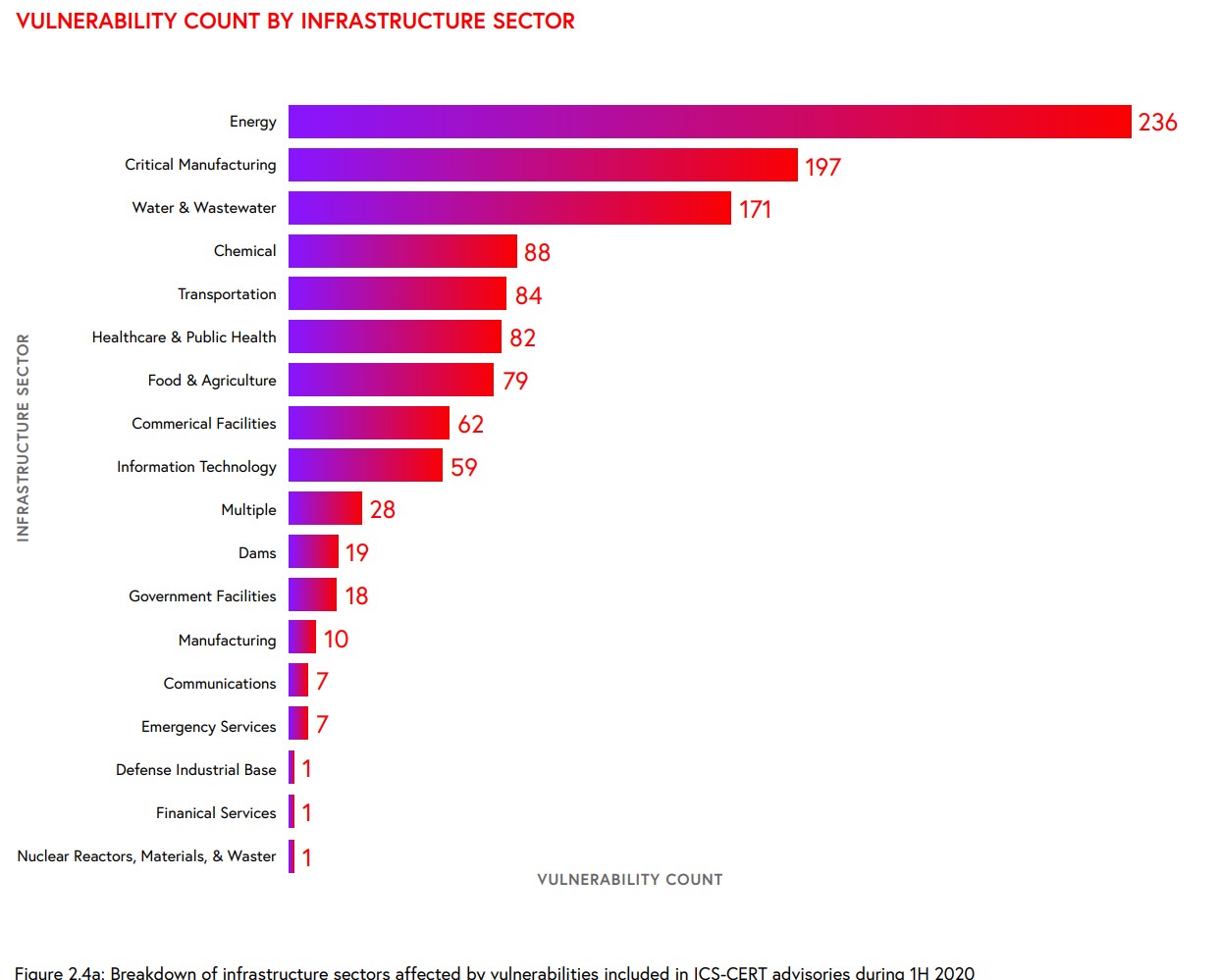

Les secteurs de l’énergie, de l’industrie manufacturière critique, de l’eau (et de l’assainissement de l’eau), de l’industrie pharmaceutique) et des transports sont particulièrement touchés par ces vulnérabilités nouvellement découvertes.

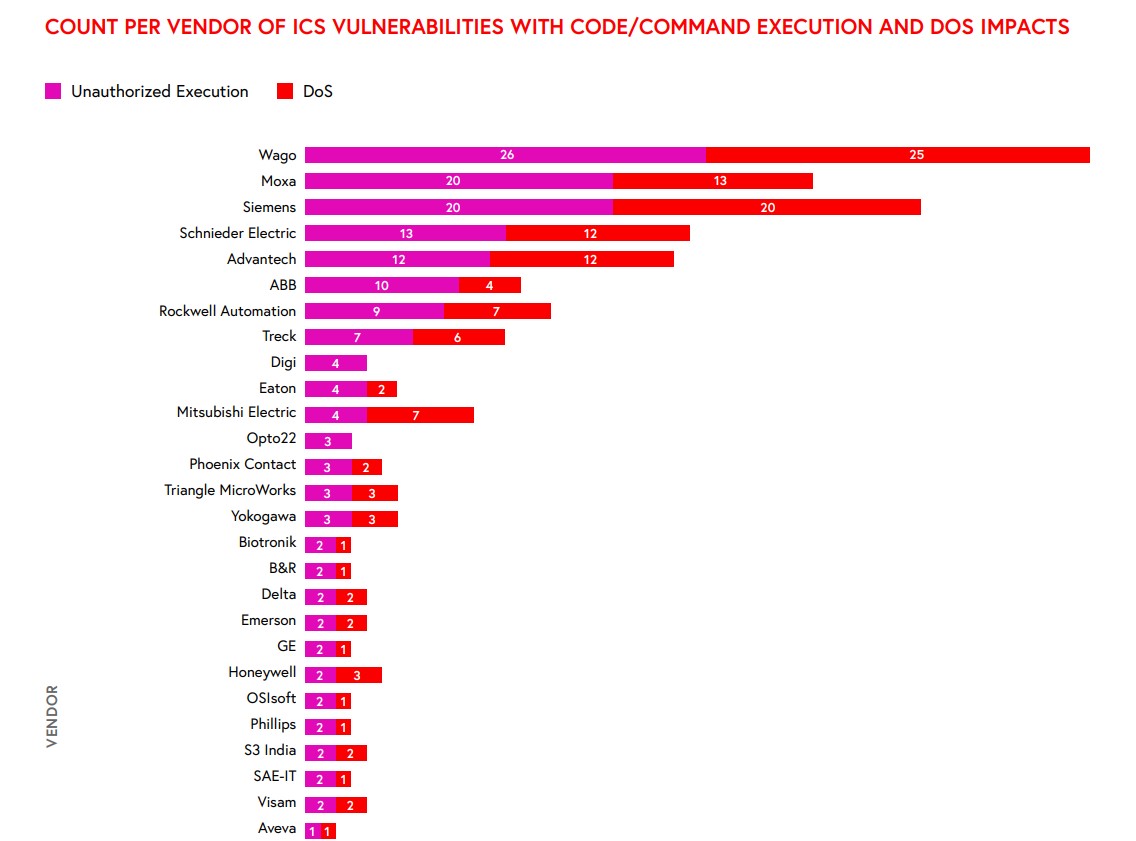

Dans le Top 10 des vendeurs les plus affectés de vulnérabilités, on retrouve des marques comme Moxa, ABB, Siemens, Wago, Schneider Electric, GE et Honeywell. Bien évidemment, le nombre de vulnérabilités ne suffit pas en lui-même. Leur sévérité donne un visage un peu différent de l’attention portée à la sécurité de leurs ICS par les différents fournisseurs.

Les administrateurs vont devoir en priorité concentrer leur attention sur les équipements produits issus de Wago, Moxa, Siemens, Schneider Electric, Advantech, ABB et Rockwell Automation.

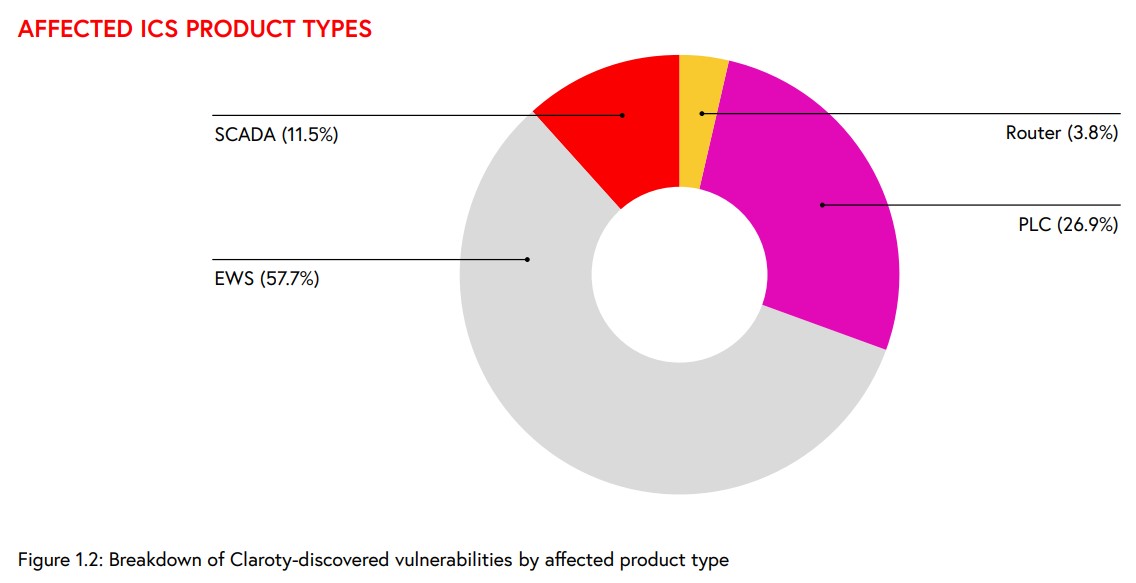

Enfin, le rapport offre également une vue détaillée des 26 vulnérabilités découvertes par les chercheurs de Claroty depuis le début de l’année. Si la plupart de ces vulnérabilités résident directement dans les stations EWS (Engineering Workstations) qui pilotent les systèmes industriels, d’autres se situent directement dans les PLC (les contrôleurs logiques programmables qui pilotent les processus de contrôles physiques au sein du réseau OT) ainsi que dans les machines SCADA. Plus de 60% de ces vulnérabilités permettent une forme ou une autre d’exécution de code à distance.

Au final, ce rapport remet en lumière l’importance de moderniser la sécurité des réseaux OT et des systèmes industriels. Les défenses par « air gap » appartiennent à un autre temps. La fusion des réseaux IT et OT devient de plus en plus inévitable et les sécurités doivent être adaptées et repensées. Pour Amir Preminger, Vice-Président Recherches de Claroty « les résultats de notre étude montrent à quel point il est essentiel pour les organisations de protéger les connexions d’accès à distance et les dispositifs ICS connectés à Internet, et de les protéger contre le phishing et les ransomwares, afin de minimiser et d’atténuer les impacts potentiels de ces menaces ».

Source : Claroty Biannual ICS Risk & Vulnerability Report: 1H 2020