Secu

Les entreprises accumulent aussi de la dette de sécurité…

Par Laurent Delattre, publié le 27 février 2020

La dette technique est l’une des préoccupations montantes des DSI. À celle-ci vient désormais s’ajouter une dette de sécurité comme le démontre la nouvelle édition du rapport Veracode sur la sécurité des logiciels d’entreprise.

La dixième édition du rapport Veracode sur l’état de la sécurité des logiciels ne démarre pas sur une note positive. En une décennie, la constatation du premier rapport reste vraie « la plupart des logiciels ne sont effectivement pas sécurisés ».

Les rapporteurs constatent cependant qu’en dix ans, les entreprises ont progressé sur plusieurs sujets : « Les organisations se concentrent non seulement de plus en plus sur la recherche de vulnérabilités, mais aussi sur leur correction en hiérarchisant les failles présentant les plus hauts risques. Bien que des vulnérabilités soient toujours introduites dans le cadre du processus de développement, les données récoltées par Veracode suggèrent que la recherche et la correction des vulnérabilités sont désormais tout aussi importantes que l’amélioration des fonctionnalités ».

Ainsi, il y 10 ans 34% des applications de l’entreprise contenaient au moins une faille sévère (et 66% uniquement des failles mineures). Dix ans plus tard, 20% seulement des applications contiennent au moins une faille critique (et 80% seulement des failles mineures).

Bien sûr, les marges de progression restent importantes notamment en ce qui concerne le temps nécessaire à la concrétisation des corrections de sécurité. D’ailleurs s’il fallait 59 jours en moyenne à une entreprise pour corriger une vulnérabilité repérée, il lui faut désormais 171 jours en moyenne pour en faire autant. Mais cette moyenne cache une vérité : en valeur médiane, il faut toujours 59 jours pour corriger une vulnérabilité, mais la liste des cas non résolus s’est considérablement allongée.

Une dette Sécurité

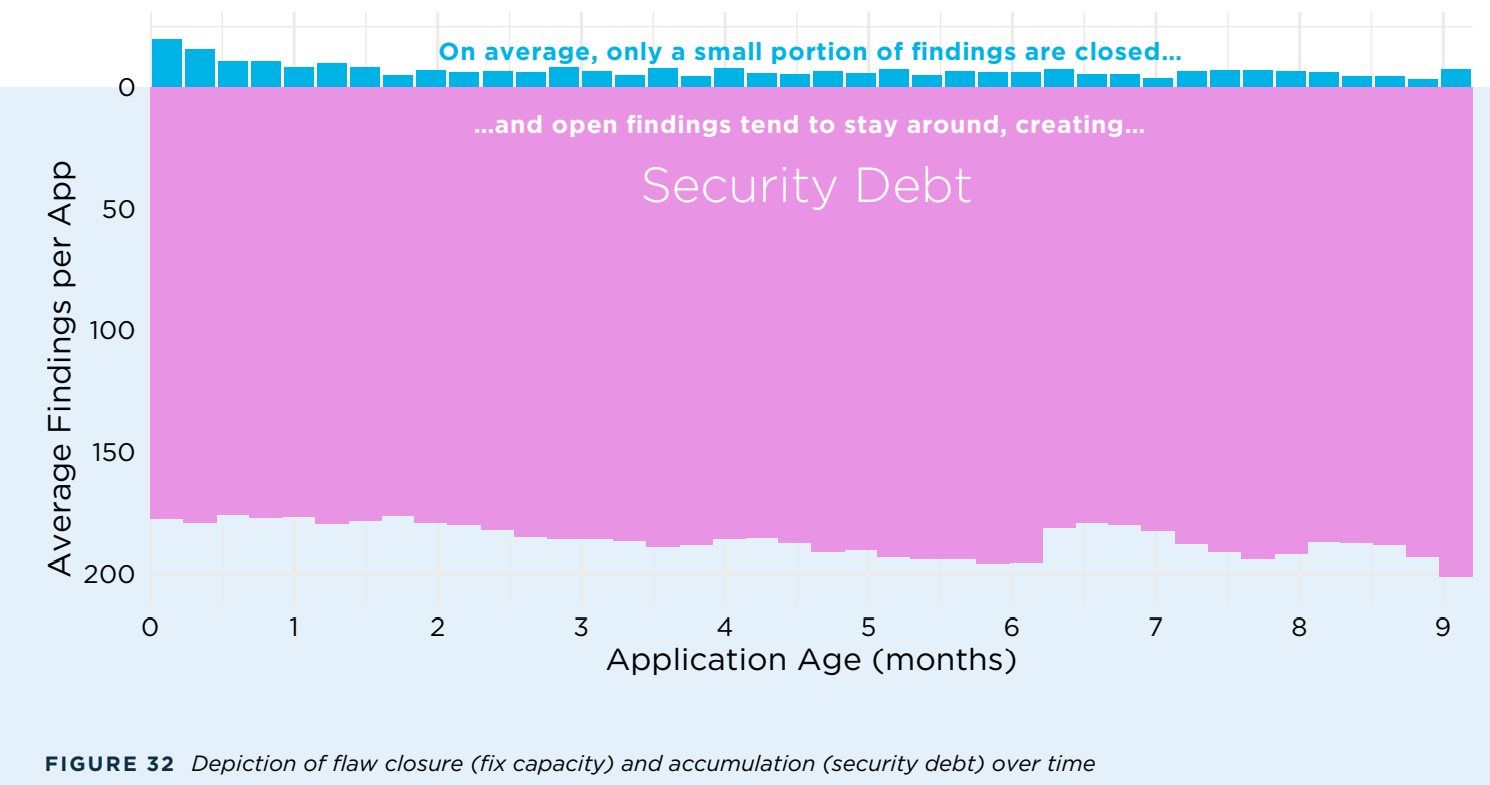

Ainsi, ce que le rapport 2020 met surtout en évidence cette année, c’est l’émergence d’une « dette sécurité », dette définie par le nombre de failles non corrigées qui s’accumulent dans les logiciels au fil du temps. Car on l’oublie parfois mais toute dette technique présente aussi souvent un volet sécurité. Les entreprises doivent impérativement s’attaquer à ce problème de fond pour cesser d’accumuler de la dette de sécurité.

Selon les rapporteurs, « il y a environ 22% de chances qu’un défaut soit réparé dans le mois suivant sa découverte. S’il n’est pas corrigé durant le premier mois, la probabilité de le voir remédié lors du second mois tombe à 10%. Cette chance diminue un peu plus au cours du troisième mois, et ainsi de suite. Après huit mois, la probabilité qu’une faille soit corrigée oscille entre 3% et 5%… »

Le rapport montre que cette dette de sécurité est 5 fois moins importante dans les entreprises qui ont mis en place des processus pour scanner leur code plus de 300 fois par an.

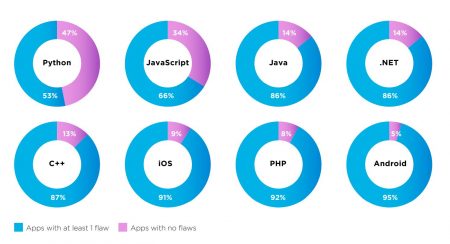

Il révèle également que la modernité des langages et des frameworks joue sur cette dette technique : les logiciels C++ portent 3 à 4 fois plus de vulnérabilités non corrigées que les logiciels en .NET.

Cependant cette dette technique varie en fonction des secteurs. Selon l’étude, le secteur de la finance corrige 76 % des failles au sein de ses logiciels. Il s’agit d’un pourcentage bien supérieur à la moyenne de 56 %, tous secteurs confondus. Pourtant, le rapport indique également que la finance est le deuxième secteur le plus lent, derrière celui de la santé, à remédier aux vulnérabilités, avec une durée moyenne de plus de deux mois (67 jours).

« Le secteur des services financiers a connu une transformation numérique rapide, laissant à de nombreuses institutions financières un mix de systèmes nouveaux et anciens. », explique Paul Farrington, CTO EMEA chez Veracode. « Les failles de sécurité qui en ont résulté sont particulièrement problématiques dans un secteur traitant de données sensibles. Pour relever ces défis, les entreprises du secteur ont dû rapidement augmenter leurs compétences, et au cours des dix dernières années, nous avons constaté une nette amélioration de l’état général de la sécurité des applications au sein du secteur. »

Autres trouvailles à garder en tête

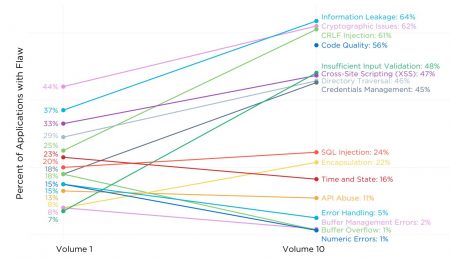

Autre information intéressante de cette édition 2020 du SOSS, les vulnérabilités sont désormais en premier des fuites de données. Les problèmes de chiffrement passent en seconde position devant les injections CRLF, les problèmes de qualité de code, le manque de validation

Autre information étrange, les applications écrites en Python et JavaScript ont notablement moins de vulnérabilités que celles sur Android et iOS. Des résultats qui sont un peu surprenants et dont il faut se garder de conclusions trop hâtives.

Pour ce « volume 10 » de son SoSS, Veracode a analysé les données de 1,4 million de scans sur 85 000 applications. L’étude est librement téléchargeable sur le site de l’éditeur.

___________________

Source :

Veracode – State of Software Security X