Secu

Les mots de passe faibles sont à l’origine d’au moins 30% des infections par Ransomwares

Par Laurent Delattre, publié le 31 janvier 2020

Les rançongiciels ont paralysé l’activité d’Hôtels, d’établissements de santé, de PME et de grandes entreprises tout au long de l’année 2019. Parmi leurs vecteurs d’attaque et portes d’entrée : les mots de passe faibles.

Les mots de passe sont une plaie. Ils nuisent à l’expérience utilisateur. Et tout ce qui nuit à l’expérience utilisateur devient à un moment ou un autre, une faille de sécurité. Selon PreciseSecurity, en 2019, 23,2 millions de comptes victimes d’attaques dans le monde utilisaient toujours le mot de passe « 123456 » pour protéger leurs comptes, 7,8 millions de victimes utilisaient « 12345678 » et 3,5 millions utilisaient « password ».

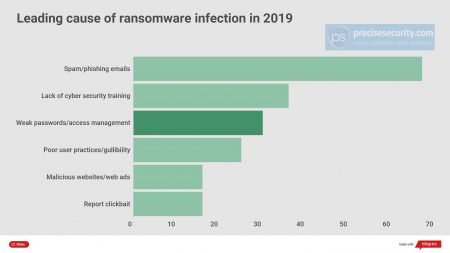

PreciseSecurity a également mené une recherche sur les moyens utilisés par les cybercriminels pour infecter les machines avec des ransomwares.

Un lien entre mots de passe et attaques par ransomwares

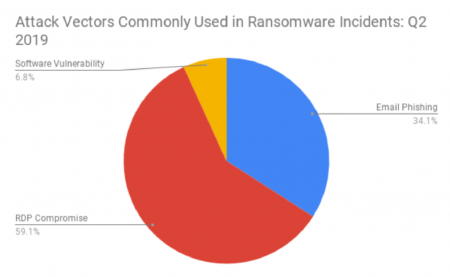

Si l’étude montre que le premier vecteur d’attaque reste très majoritairement l’email (soit en embarquant une pièce infectée, soit en embarquant un lien vers une page exploitant une faille) et que le manque de formation est également une cause évidente, l’utilisation de mots de passe faibles a été exploitée dans 30% des cas d’infections par ransomwares.

Si l’étude montre que le premier vecteur d’attaque reste très majoritairement l’email (soit en embarquant une pièce infectée, soit en embarquant un lien vers une page exploitant une faille) et que le manque de formation est également une cause évidente, l’utilisation de mots de passe faibles a été exploitée dans 30% des cas d’infections par ransomwares.

C’est la première étude à montrer ainsi un lien direct entre les mots de passe et les infections par ransomware. Mais cette découverte n’est pas étonnante tant les rançongiciels sont autant une plaie que les mots de passe. Un récent sondage de ForcePoint révèle d’ailleurs que 65 % des professionnels de l’informatique interrogés ont déclaré que leur entreprise avait été victime d’une infection par un rançongiciel en 2019.

Dans son dernier rapport sur les ransomwares, l’ANSSI (Agence Nationale pour la Sécurité des Systèmes d’Information) rappelle que « Les rançongiciels représentent la menace informatique actuelle la plus sérieuse pour les entreprises et institutions, par le nombre d’attaques quotidiennes et leur impact potentiel sur la continuité d’activité ».

Le rapport de l’ANSSI met lui aussi en évidence un lien entre les mots de passe et les attaques par ransomwares. Les rapporteurs citent notamment une étude de Security Boulevard selon laquelle 59,1% des entreprises compromises par une attaque ransomware ciblée l’ont été via le protocole RDP et des mots de passe volés ou découverts en Brute Force. Les vulnérabilités ne sont exploitées que dans 6,8% des cas et le Phishing par email dans 34% des cas. Ils expliquent que « l’usage d’accès RDP compromis s’explique par la vente régulière de ce type d’accès sur les marchés noirs à des prix parfois dérisoires (quelques dizaines de dollars). La part importante d’hameçonnage s’explique par la nature des cibles des attaques «Big Game Hunting» (qui consiste à aller chercher les gros poissons, autrement dit attaquer les grosses entreprises). Les entreprises et institutions ont, majoritairement, une meilleure politique de mise à jour logicielle que les particuliers, mais leurs employés ont un usage professionnel des mails qui les poussent à les ouvrir s’ils paraissent suffisamment légitimes ».

Le rapport de l’ANSSI met lui aussi en évidence un lien entre les mots de passe et les attaques par ransomwares. Les rapporteurs citent notamment une étude de Security Boulevard selon laquelle 59,1% des entreprises compromises par une attaque ransomware ciblée l’ont été via le protocole RDP et des mots de passe volés ou découverts en Brute Force. Les vulnérabilités ne sont exploitées que dans 6,8% des cas et le Phishing par email dans 34% des cas. Ils expliquent que « l’usage d’accès RDP compromis s’explique par la vente régulière de ce type d’accès sur les marchés noirs à des prix parfois dérisoires (quelques dizaines de dollars). La part importante d’hameçonnage s’explique par la nature des cibles des attaques «Big Game Hunting» (qui consiste à aller chercher les gros poissons, autrement dit attaquer les grosses entreprises). Les entreprises et institutions ont, majoritairement, une meilleure politique de mise à jour logicielle que les particuliers, mais leurs employés ont un usage professionnel des mails qui les poussent à les ouvrir s’ils paraissent suffisamment légitimes ».

Il faut en finir avec les mots de passe

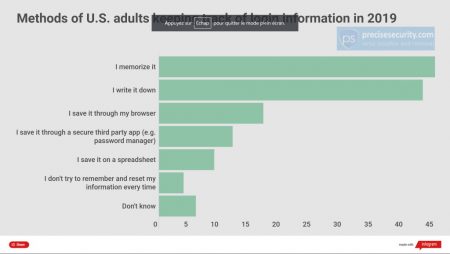

Parallèlement de nombreuses études montrent un manque d’intérêt flagrant des utilisateurs pour les problématiques de mots de passe alors même que selon Statista 64% des Américains se disent très préoccupés par le vol des mots de passe. Une étude Google datant de 2019 montrait que 2 individus sur 3 utilisaient le même mot de passe pour de multiples comptes. Et plus de 50% des utilisateurs admettent avoir un mot de passe favori utilisé pour la plupart de leurs comptes. À peine 12% des utilisateurs américains exploitent un gestionnaire de mots de passe spécialisé et 17% se contentent de la mémorisation proposée en standard par les navigateurs.

Parallèlement de nombreuses études montrent un manque d’intérêt flagrant des utilisateurs pour les problématiques de mots de passe alors même que selon Statista 64% des Américains se disent très préoccupés par le vol des mots de passe. Une étude Google datant de 2019 montrait que 2 individus sur 3 utilisaient le même mot de passe pour de multiples comptes. Et plus de 50% des utilisateurs admettent avoir un mot de passe favori utilisé pour la plupart de leurs comptes. À peine 12% des utilisateurs américains exploitent un gestionnaire de mots de passe spécialisé et 17% se contentent de la mémorisation proposée en standard par les navigateurs.

Un récent sondage Proofpoint montre également que 45 % des collaborateurs d’entreprise avouent réutiliser des mots de passe et que plus de 50 % ne protègent pas leur Wifi personnel par un mot de passe. Parallèlement, 90 % des utilisateurs disent utiliser des appareils fournis par leur employeur pour leurs activités personnelles

C’est pourquoi, il devient de plus en plus essentiel de se passer des mots de passe et d’opter autant que faire se peut non seulement pour de l’authentification biométrique mais aussi pour de l’authentification multifacteur exploitant par exemple la biométrie et le smartphone. Lors du dernier CES de Las Vegas, la grande majorité des nouveaux PC présentés intégraient une caméra IR pour une authentification faciale Windows Hello. Il ne reste plus aux entreprises, aux utilisateurs individuels mais aussi aux développeurs qu’à l’adopter au quotidien.

Tout en cherchant parallèlement à sécuriser leurs mots de passe en utilisant des gestionnaires de mots de passe et en activant les mécanismes de double authentification désormais proposés par la plupart des services en ligne ainsi que par les systèmes de gestion des identités et des accès dans les entreprises.