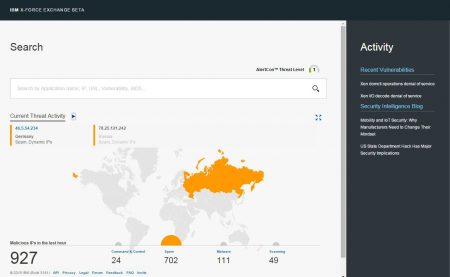

Atos étoffe son offre en cybersécurité

La SSII lance une solution dédiée à la détection et à la neutralisation des menaces avancées APT (Advanced Persistent Threats). Si des solutions existent pour identifier ce type d’attaques, peu d’entre elles sont en mesure de […]