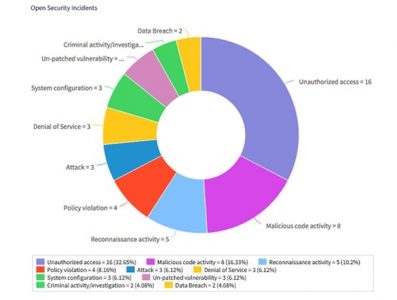

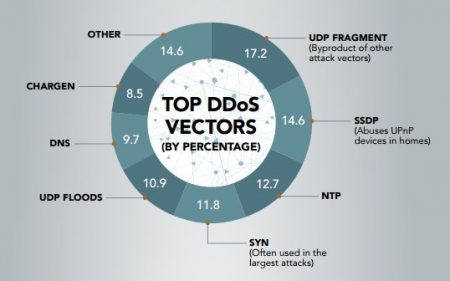

Le coût des cyberattaques inchiffrable

L’agence européenne de la sécurité des réseaux et de l’information (Enisa) vient de publier une étude concluant qu’il lui est impossible de déterminer l’impact économique des cyberattaques. En cause, principalement, l’usage de critères trop différents les […]